Desde Secure&IT hemos llevado a cabo una investigación sobre una nueva modalidad de fraude que ya ha afectado a usuarios en toda España. Analizando medio centenar de llamadas automáticas no solicitadas, hemos podido reconstruir cómo funciona este engaño, que combina ingeniería social, suplantación de identidad, el uso de plataformas de mensajería y pagos móviles, con el objetivo de obtener beneficios económicos rápidos y controlar el dispositivo de la víctima infectándolo con un troyano.

Todo empieza con una llamada automática en la que una voz grabada informa al usuario de que ha sido seleccionado para un supuesto proceso de selección de personal. A continuación, le indican que debe agregar el número de teléfono desde el que ha recibido la llamada a su Whatsapp para continuar el proceso. Estos números de teléfono, desde los que los estafadores realizan las llamadas, tienen una vida útil muy corta ya que suelen caducar en un solo día.

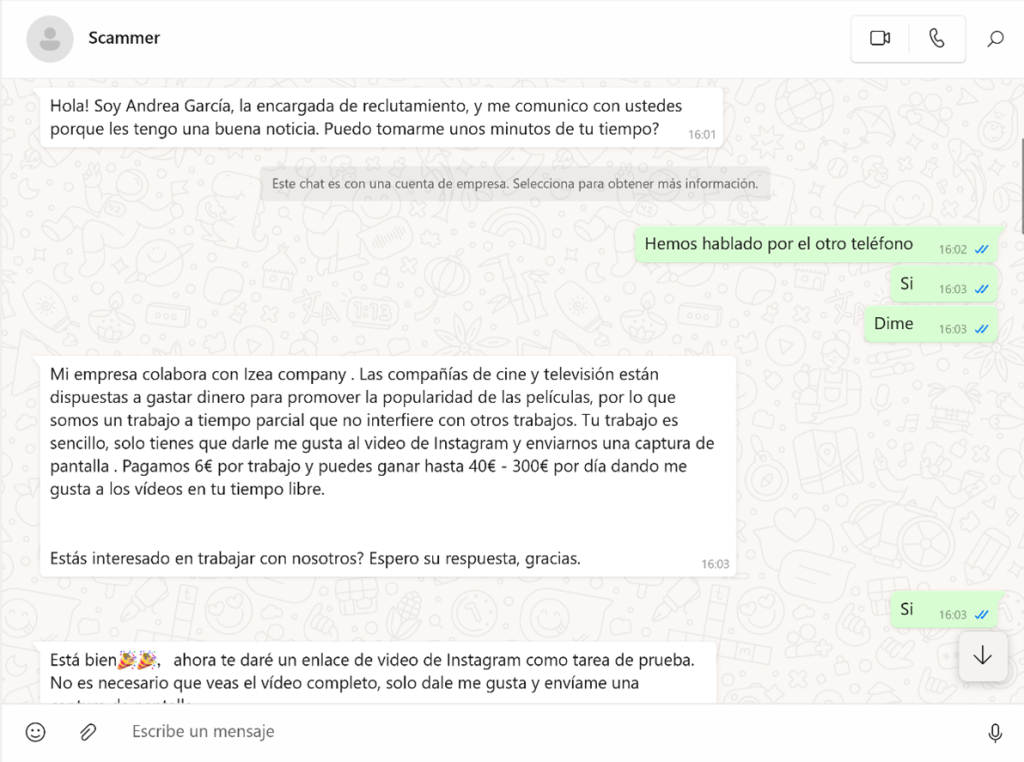

Una vez que el usuario agrega el número en Whatsapp, entra en escena una persona real que se presenta, en este caso, como Andrea García. Su papel es actuar como gancho. Comienza una conversación con mensajes poco personalizados, copiados y pegados, para analizar si la víctima es susceptible de caer en la trampa. Observan sus redes sociales, verifican si utiliza Bizum y si su teléfono está asociado a este sistema de pagos.

El primer anzuelo, una tarea sencilla en Instagram

La primera prueba de confianza es sencilla y a priori inofensiva. Andrea propone al usuario realizar una tarea muy básica, seguir un perfil en Instagram. A cambio, le promete un pago de 6 euros a través de Bizum.

Esta estrategia tiene un objetivo claro, demostrar a la víctima que, efectivamente, hay un pago real asociado al «trabajo», reforzando así la credibilidad del fraude desde el principio.

El usuario realiza la tarea y, tal como le habían prometido, recibe los 6 euros a través de Bizum. Esta pequeña transacción genera una fuerte sensación de legitimidad y hace que las defensas de la víctima bajen.

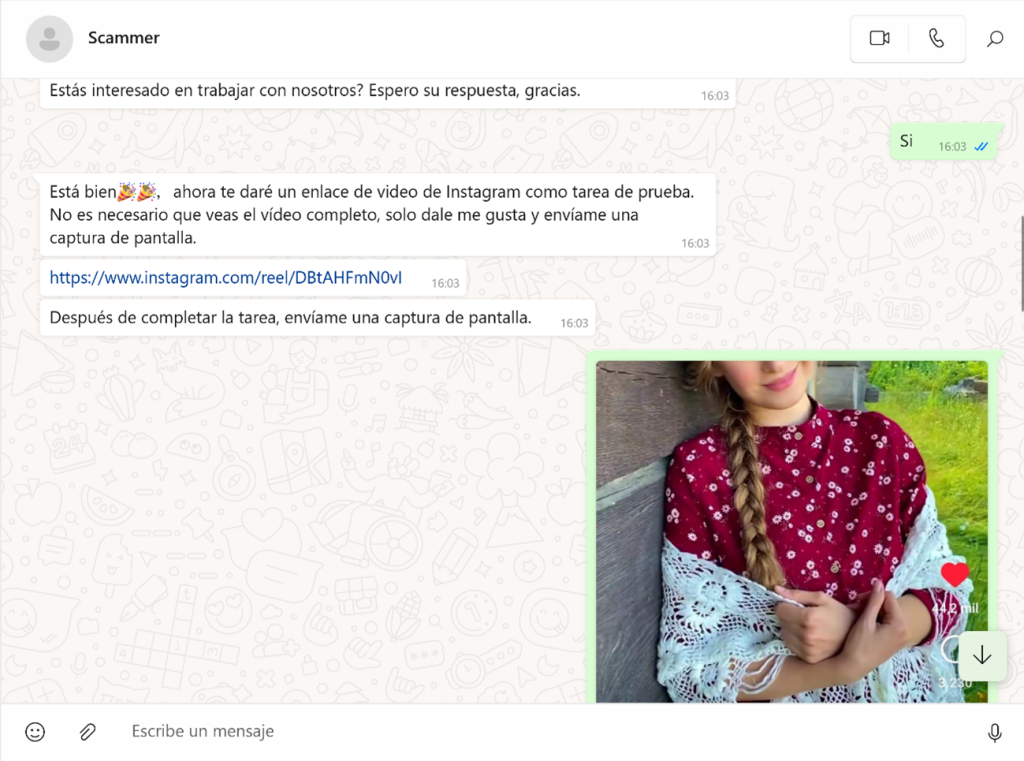

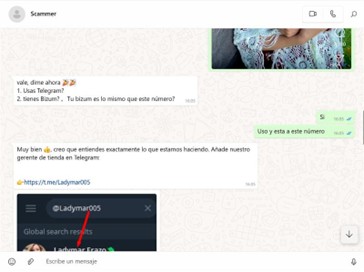

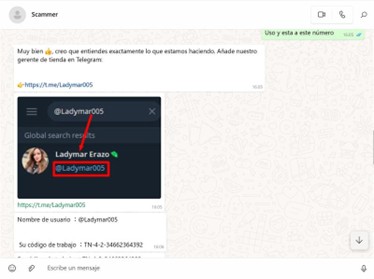

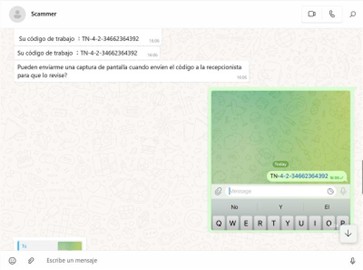

Después de esta primera tarea, el fraude avanza un paso más. El usuario es invitado a continuar el proceso a través de la aplicación Telegram. Allí, se le proporciona un código que debe utilizar para contactar con su supuesto «gerente de tienda» y continuar con el proceso.

Indicaciones para iniciar el contacto por Telegram

Telegram, el escenario donde se intensifica la amenaza

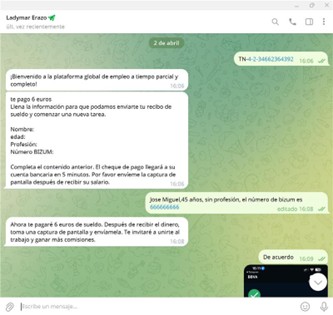

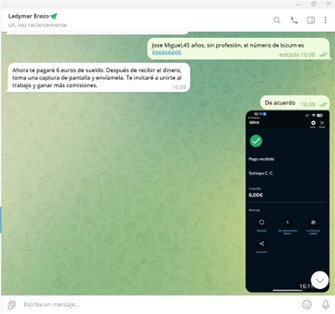

Una vez dentro de Telegram, el usuario es informado de que su primer trabajo ha sido validado y que, como prometieron, recibirá su recompensa. Para formalizar el pago, le solicitan algunos datos personales básicos como nombre, edad, profesión y el número de teléfono vinculado a Bizum.

La recepción del primer pago de 6 euros es real y se confirma rápidamente. Esto termina de sellar la confianza del usuario en el supuesto proceso de selección.

Captura del Bizum recibido

A continuación, el usuario es añadido a un grupo de Telegram llamado, en el caso de esta investigación, “Nueva vitalidad cada día”. Este grupo funciona como un falso espacio de trabajo. Está lleno de mensajes, reglas estrictas, capturas de pagos realizados a otros usuarios y notificaciones constantes, todo diseñado para reforzar la sensación de formar parte de una empresa que paga a sus “trabajadores”.

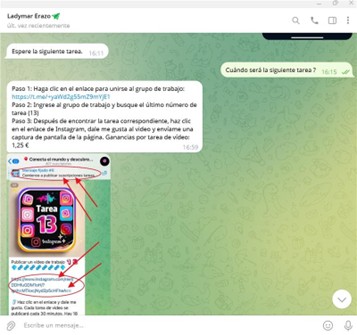

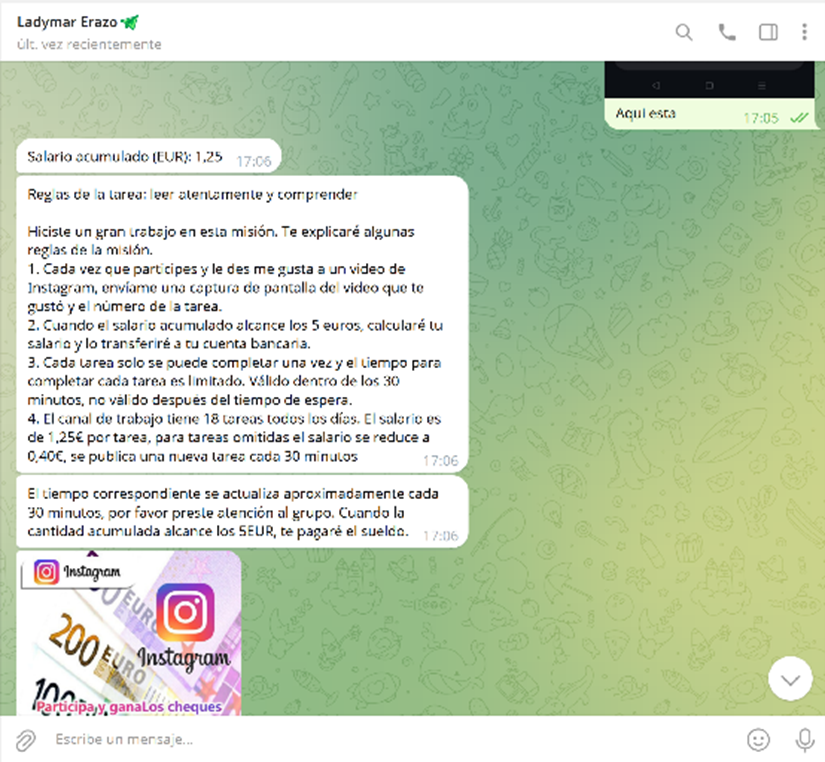

Inclusión en el grupo “Nueva vitalidad cada día” y reglas del trabajo

En este entorno, los estafadores asignan tareas diarias muy estructuradas. Un total de 18 tareas cada día, de las cuales 4 son tareas de suscripción. El resto son tareas sencillas como seguir cuentas o dar likes en Instagram, con las que el usuario acumula saldo teórico. No obstante, si se saltan tareas o no cumplen las instrucciones, los usuarios son penalizados con la pérdida de saldo.

Ejemplo de tareas en el grupo de trabajo

La trampa definitiva: las tareas de suscripción

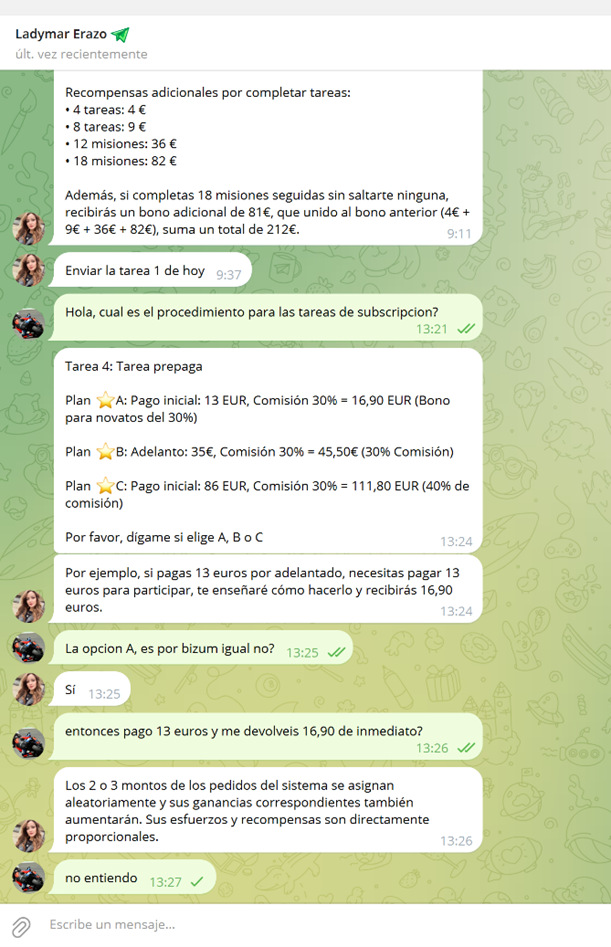

Hasta este momento, todo parece más o menos razonable para la víctima. Pero es en las llamadas tareas de suscripción donde se esconde el verdadero engaño.

Para convertirse en un «empleado regular», con supuestas mejores condiciones y comisiones más altas, se exige realizar pagos reales. Los estafadores proporcionan incluso una tabla de reembolsos detallada.

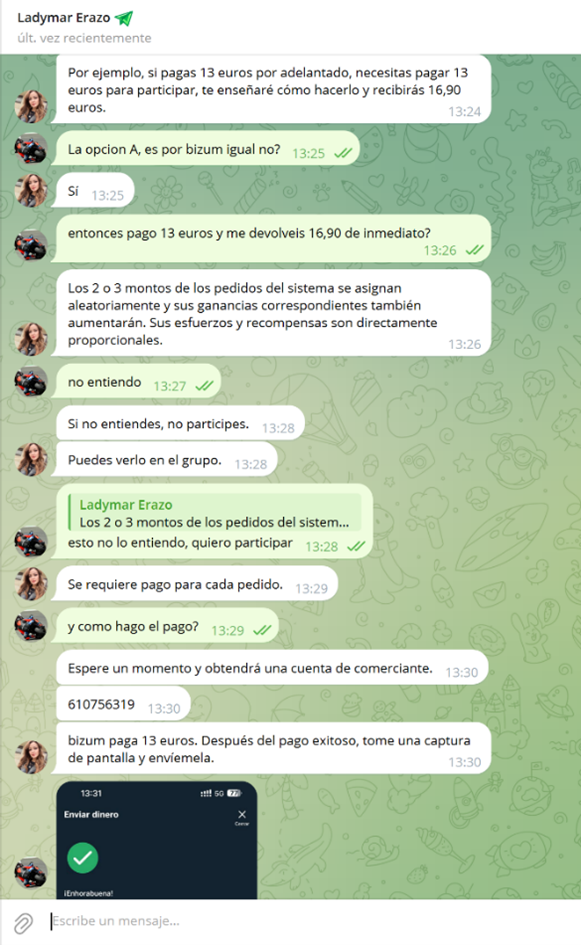

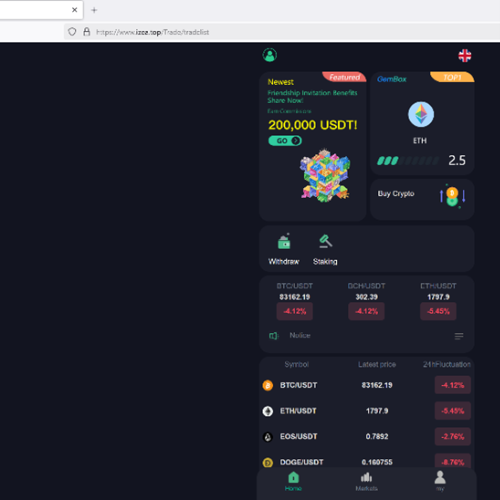

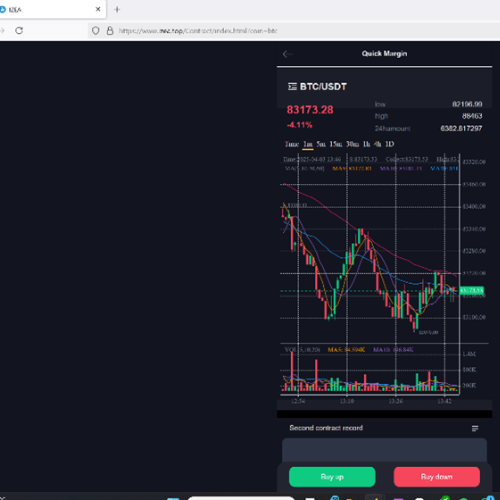

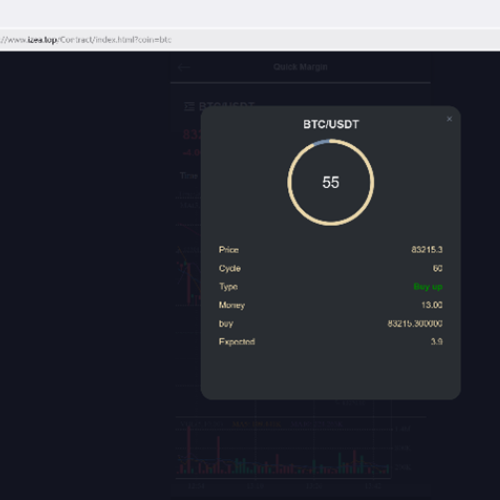

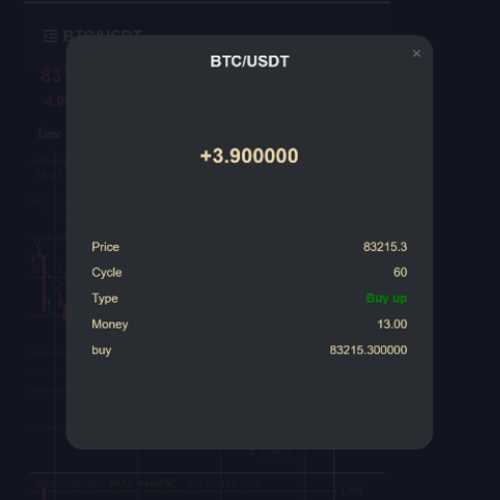

Durante nuestra investigación, aceptamos completar una tarea de suscripción que requería un pago de 13 euros, con la promesa de recibir 16,90 euros de reembolso. Sin embargo, tras completar el pago, el usuario era redirigido a una página fraudulenta, www.izea.top, diseñada para imitar la web legítima de la empresa IZEA (www.izea.com).

Instrucciones y pago de tarea de suscripción

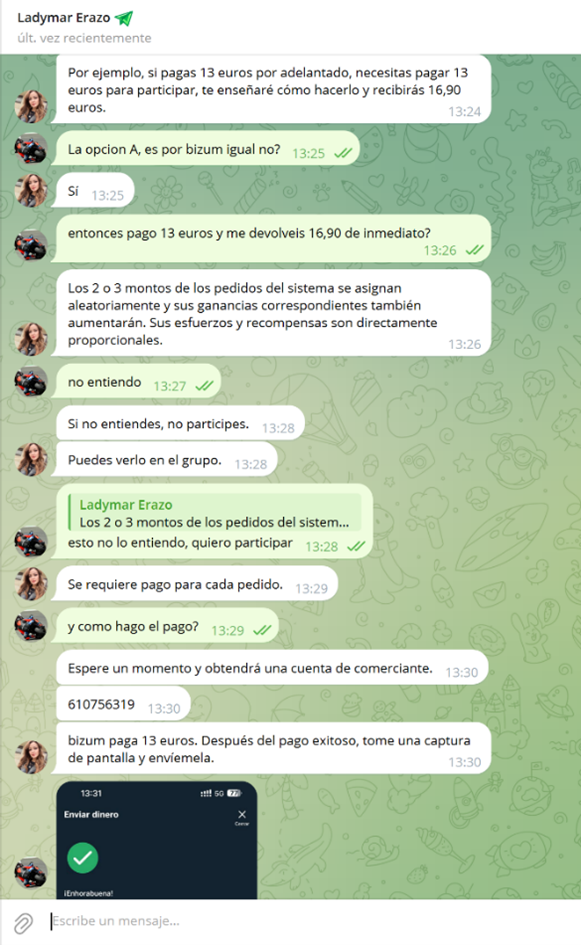

Recepción pago tarea suscripción y nuevas instrucciones de registro para obtener cuenta comercial

Durante el proceso de registro en esta web falsa, nuestro equipo detectó un intento de infección mediante el troyano Cryxos. Este malware está diseñado para robar credenciales bancarias y contraseñas de dispositivos móviles, incrementando así el riesgo para la víctima.

Página web falsa (izea.top) en la que te hacen registrarte para seguir con el proceso de pagos/cobros de las tareas de suscripción

Una espiral de pagos sin fin

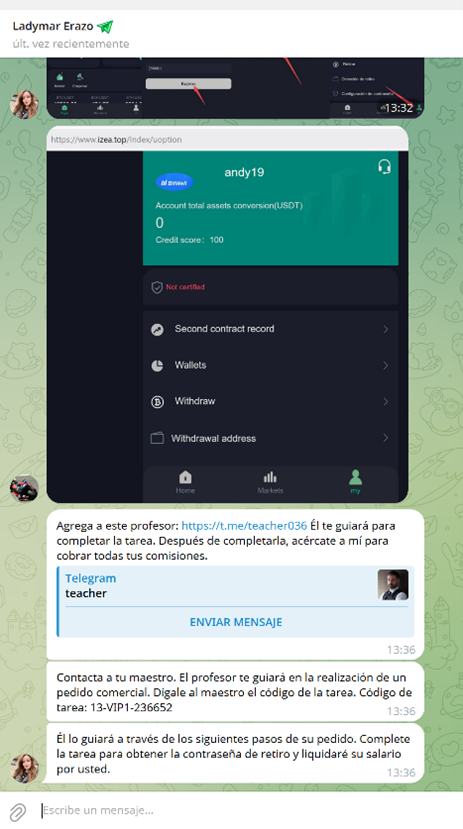

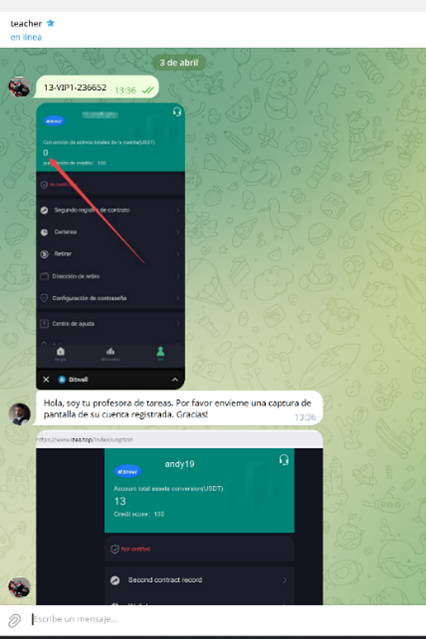

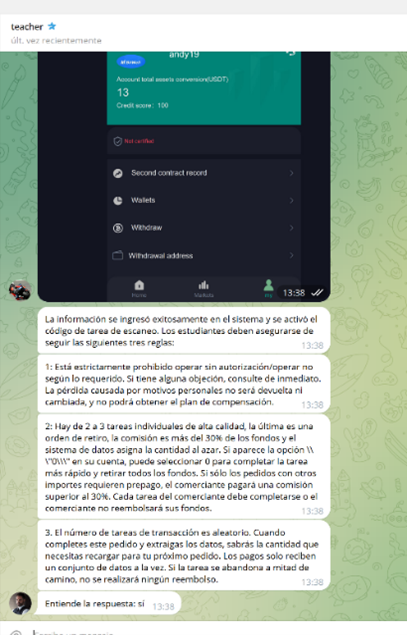

Mientras tanto, dentro del grupo de Telegram, la presión no cesa. El usuario es asignado a una nueva interlocutora, una supuesta «profesora», que le proporciona instrucciones para seguir realizando tareas de suscripción. Cada intento de recuperar el dinero desembolsado se encuentra con la misma respuesta, completar nuevas tareas y realizar nuevos pagos.

Conversación con la “profesora” en la que solicita registro en cuenta y ofrece explicación de nuevas tareas

La dinámica es clara. Hacer que la víctima siga pagando indefinidamente, siempre bajo la promesa de un reembolso que nunca llega.

Qué persiguen realmente los estafadores

Aunque los ciberdelincuentes obtienen un beneficio económico inmediato con los primeros pagos, su verdadero objetivo va mucho más allá. Buscan robar datos personales sensibles, infectar dispositivos móviles y, a través de ellos, obtener acceso a credenciales bancarias que les permitan sustraer más dinero a largo plazo.

El fraude está cuidadosamente estructurado para generar confianza, presionar emocionalmente y evitar que la víctima tenga tiempo de reaccionar o sospechar.

Consejos para protegerse de esta estafa

Desde Secure&IT recomendamos:

- Desconfiar de cualquier oferta de empleo que llegue por canales no oficiales o sin haber enviado previamente una solicitud.

- No realizar pagos por adelantado ni compartan datos personales o financieros por mensajería instantánea.

- Verificar siempre las páginas web, especialmente si se trata de procesos de registro con información sensible.

- No instalar aplicaciones, ni acceder a enlaces sospechosos recibidos por contactos desconocidos.

- Revisar la autenticidad de los grupos en Telegram o WhatsApp antes de involucrarse en dinámicas que impliquen dinero.